南澳大利亚大学和查尔斯特大学的教授开发了一种算法,可以检测和拦截针对无人军用机器人的中间人(MitM)攻击。

MitM攻击是一种网络攻击,其中双方之间的数据流量(在这种情况下,机器人及其合法控制器)被拦截以窃听或在流中注入虚假数据。

此类恶意攻击旨在中断无人驾驶车辆的运行,修改传输的指令,在某些情况下,甚至接管控制权,指示机器人采取危险行动。

“机器人操作系统(ROS)非常容易受到数据泄露和电子劫持的影响,因为它是高度网络化的。”

安东尼·芬恩教授评论

她参加了这项研究。

“以机器人、自动化和物联网的发展为标志的第四次工业时代的到来,要求机器人协同工作,传感器、执行器和控制器需要通过云服务相互通信和交换信息。”

“这样做的缺点是,它使它们极易受到网络攻击。”

该大学的研究人员开发了一种算法,使用机器学习技术来检测这些尝试,并在几秒钟内关闭它们。

(IEEE)

该算法在美国陆军(TARDEC)使用的GVR-BOT副本中进行了测试,并记录了99%的成功攻击防御,在不到2%的测试案例中出现了误报。

(unisa.edu.au)

识别MitM攻击

检测针对无人驾驶车辆和机器人的MitM是复杂的,因为这些系统在容错模式下运行,因此区分正常操作和故障条件可能很模糊。

此外,机器人系统可以在各个层面上受到损害,从核心系统到子系统及其子组件,导致可能导致机器人功能失调的操作问题。

(IEEE)

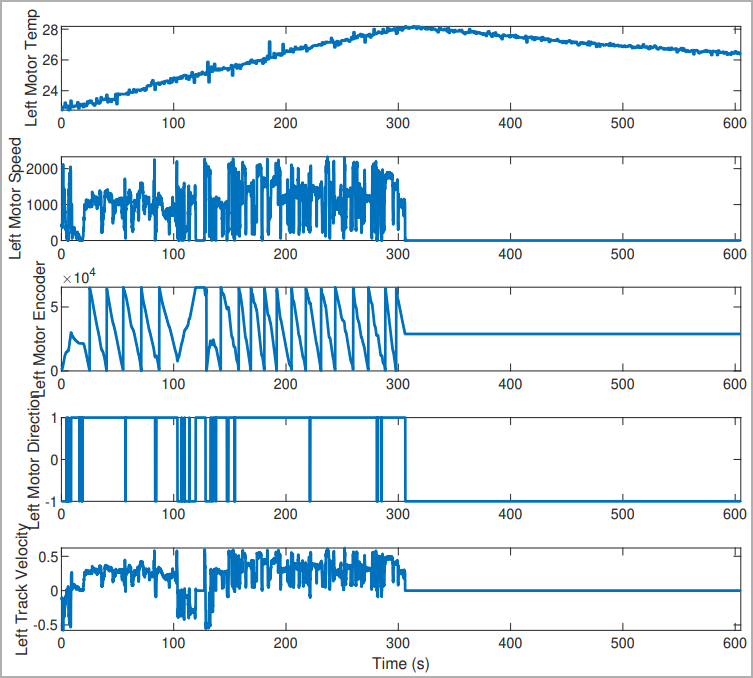

该大学的研究人员开发了一个系统,可以分析机器人的网络流量数据,以检测破坏它的企图。该系统使用基于节点的方法,仔细检查数据包数据,并使用基于流统计的系统从数据包头读取元数据。

研究人员发布的详细技术论文深入研究了为此目的开发的深度学习CNN(卷积神经网络)模型的细节,该模型由多层和过滤器组成,可提高网络攻击检测结果的可靠性。

通过模拟针对各种系统的网络攻击,对复制机器人进行了实际测试,即使只进行了2-3次模型训练,也取得了优异的结果和较高的识别精度。

(IEEE)

这种新型保护系统的优化版本可以在类似但要求更高的机器人应用中找到应用,比如无人驾驶飞机。

“我们也有兴趣研究我们的入侵检测系统在不同机器人平台上的效果,比如无人机,与地面机器人相比,无人机的动态速度更快,也更复杂。”

这篇论文发表在IEEE门户网站上

.

如若转载,请注明出处:https://www.ozabc.com/anquan/537070.html